RRAS چیست ؟ و چه کاربردی دارد؟

سرویس روتینگ و دستیابی از راه دور (RRAS)

ویندوز، شامل سرویس RRAS Routing and Remote Access Service است. سرویس فوق، این امکان را برای یک سرویسدهنده ویندوز فراهم مینماید که بهعنوان یکروتر نرمافزاری، یک سرویسدهنده VPN Virtual private network و یک سرویسدهنده Dial-up مطرح گردد.

RRAS ذاتاً یک نرمافزار مسیریاب است که میتواند برای متصلکردن network segmentها به کار رود. همینطور که از نام این سرویس پیداست، RAS سرور جهت دسترسی از راه دور کاربران به سرور (برای آنهایی که مجاز هستند) نیز امکاناتی را فراهم میآورد.

مسیریابی: فرایندی است که داده را سرتاسر یک internetwork از یک LAN به LAN دیگر انتقال میدهد.

یک روتر ترافیک را بر اساس آدرسهای نرمافزاری (IP) مسیریابی می کند (دریافت می کند و می فرستد) درحالیکه bridge این کار را براساس آدرس های سخت افزاری (MAC address) انجام می دهد. بنابراین bridge ها در لایه ی دوم و router ها در لایه ی سوم OSI قرار دارند.

سرویس RRAS همراه با ویندوز سرور (در حالت غیرفعال) نصب میشود، که شما بایستی آن را توسط wizard مربوطه و بنا به وظیفهای که به آن اختصاص پیدا خواهد کرد، فعال کنید.

در کنسول RRAS، network interface یک مؤلفه نرمافزاری است که دو device فیزیکی مانند مودم یا کارت شبکه را به یکدیگر متصل میکند.

امکان دو نوع مسیریابی static و dynamic در RAS سرور فراهم شده است. در حالت اول محتویات جدول مسیریابی ثابت است و باید آن را مشخص کنیم. در حالت دوم مسیریابی به حالت پویا انجام میشود و از پروتکلهای RIP یا OSPF برای این منظور بهره گرفته میشود.

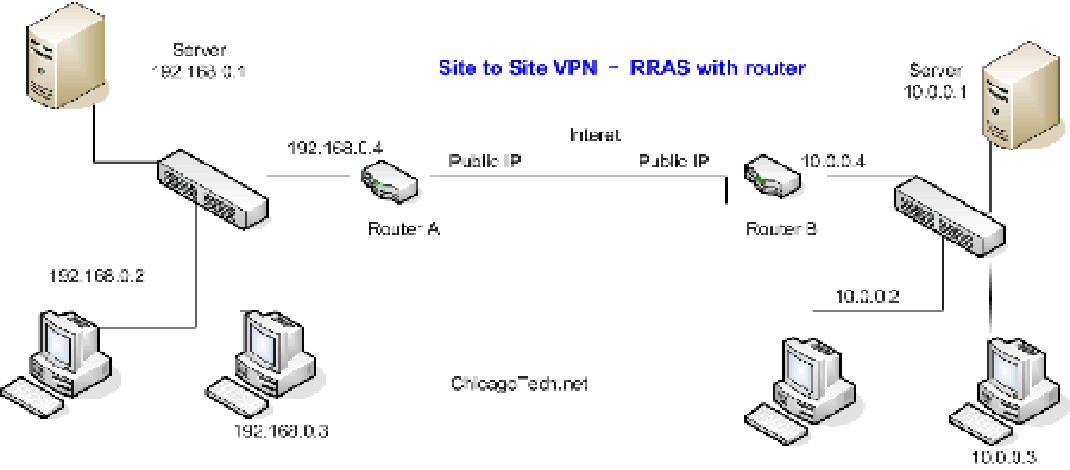

نرمافزار RRAS، بهصورت پیشفرض بر روی ویندوز نصب میگردد؛ ولی بهمنظور انجام عملیات خاصی، پیکربندی نشده است. اکثر مدیران شبکه از RRAS بهعنوان یک سرویسدهنده VPN استفاده و از آن بهمنظور ارتباط دو شبکه موجود در ادارات یک سازمان از طریق اتصال اینترنت استفاده مینمایند. مدیران شبکه میتوانند، پیکربندی لازم در خصوص استفاده از سرویس RRAS بهمنظور دستیابی از طریق تلفن به شبکه را برای پرسنل سازمان خود، فراهم نمایند.

امنیت

شاید مهمترین عملیاتی که یک سیستمعامل شبکهای میبایست انجام دهد، پرداختن و بهای دادن به مقوله امنیت است. سیستمعامل ویندوز شامل تکنولوژیهای متعددی بهمنظور افزایش امنیت است:

سیستم فایل NTFS، پتانسیلهای لازم بهمنظور اختصاص مجوزهای دستیابی لازم را برای کاربران و یا گروهها، فراهم مینماید.

ویندوز، پروتکل IPSec را حمایت می نماید. IPSec، پروتکلی است که امنیت را در سطح پروتکل های حمل شبکه ، اعمال می نماید . PSec می تواند بمنظور رمزنمودن نوع خاصی از ترافیک ، رمزنگاری ترافیک بین کامپیوترهائی خاص و سایر موارد مشابه استفاده گردد.

مثلا” اگر سازمانی دارای یک سرویس دهنده فایل حاوی اطلاعات محرمانه است ، می توان IPSec را بر روی سرویس دهنده فوق ، پیکربندی نمود. بدین ترتیب، سرویس دهنده صرفا” ارتباطاتی را از سرویس گیرندگانی می پذیرد که قادر به حمایـت از یک ارتباط رمز شده ، باشند .

کامپیوترهای مبتنی بر سیستمعامل ویندوز را میتوان بهمنظور استفاده از رمزهای عبور پیچیده و طولانی در ارتباط با accountهای مربوط به کاربران، پیکربندی کرد.

نشخیص و حدس چنین رمزهای عبوری، کار مشکلی خواهد بود. با استفاده از سایر سیاستهای امنیتی رمز عبور، میتوان کاربران را ملزم به تغییر رمز عبور در محدودههای زمانی مشخص، استفاده از رمز عبور منحصربهفرد و متفاوت با دفعات قبل و قفل نمودن یک account در مواردی که افرادی قصد تشخیص آن را بهصورت سعی و خطا دارند، نمود.

کامپیوترهای ویندوز 2000 و بعد از آن، بهصورت ذاتی از پروتکل تأیید Kerberos، استفاده مینمایند. بدین ترتیب سرویسدهنده تضمین لازم در خصوص شناسائی و تأیید کاربر را انجام و کاربران نیز اطمینان لازم در خصوص ارتباط با یک سرویسدهنده مطمئن را به دست خواهند آورد.

ویندوز دارای یک API Appliaction Programming Interface لازم، بهمنظور رمزنگاری دادهها با نام CryptoAPI است. اینترفیس فوق، تسهیلات لازم در خصوص ایجاد نرمافزارهای که نیازمند استفاده از روشهای رمزنگاری بمنظور حفاظت از اطلاعات می باشند را فراهم می نماید.

سیستم فایل NTFS، امکانات حمایتی لازم در خصوص Encrypted File SystemEFS را ارائه مینماید. بدین ترتیب، کاربران قادر به رمز نمودن فایلها بوده و در ادامه میتوانند بهراحتی به فایلهای رمز شده دستیابی نمایند (نظیر فایلهایی که رمز شده نیستند).

سایر کاربران قادر به دستیابی به فایلهای رمز شده نخواهند بود. بهمنظور حفاظت از اطلاعات در یک سازمان، EFS، پتانسیلهای لازم در خصوص بازیافت دادهها را برای مدیران تأیید شده که نیازمند دادههای رمز شده هستند، فراهم مینماید.

پیکربندی پیشفرض، سیستمعامل ویندوز نسبتاً غیر ایمن است. ظاهرا هدف مایکروسافت دراینرابطه تسهیل در نصب و مدیریت سیستمعامل بوده است. همین موضوع میتواند منشأ برخی از تهاجمات اطلاعاتی دررابطهبا سیستمهایی باشد که پذیرای حکومت سیستمعامل ویندوز شدهاند.

مایکروسافت در نسخههای ویندوز داتنت، از سیاست فوق، عدول و سعی نموده است امکانات گستردهای را بهمنظور ایمنسازی پیکربندی پیشفرض، ارائه نماید.

به منظور انتخاب تعداد زیادی از ویژگیهای Windows .NET Server 2003، میبایست پیکربندی و نصب اضافهای انجام شود. بسیاری از ویژگیهای اختیاری (نظیر IIS) بهصورت پیشفرض غیرفعال هستند. (پیشگیری اولیه دررابطهبا حفاظت اطلاعات).